A FACEbook anyacége a Meta, valamint a Citizan Lab legújabb felmérése szerint legalább 50 ezer mobiltelefont törtek fel vagy gyűjtöttek azokról adatokat kémprogramokkal. Ebből az egyik cég a Cytrox, amelyiket ugyan észak-mACEdóniai hátterűnek írtak le, valójában egyik központja pont Budapesten működik, mely mögött egy Brit-Virgin-szigeteken működő cégen keresztül több izraeli befektető tűnik fel.

Uniós székhelyű és szabályozott vállalat vagyunk, hat telephellyel és K+F-laboratóriummal Európa-szerte. Vezetői csapatunk több mint 40 éves tapasztalattal rendelkezik a hírszerzés területén, ami lehetővé teszi a vállalat számára, hogy a legkorszerűbb saját technológiákat fejlessze ki

– ez a szöveg fogadta azokat a látogatókat, akik felkeresték az Intellexa nevű társaság honlapját és egy hírszerzési eszköz iránt érdeklődött. A szolgáltatást „Nebula” néven reklámozták, amelyet egy „holisztikus” kémkedési és elemzési platformként írnak le. Azonban minden bizonnyal ez egy másik program kezelőfelülete, a Predatoré lehetett, amely hasonlóan az izraeli NSO Group által fejlesztett Pegasushoz, képes volt a telefonokat lehallgatóeszközökké átalakítani.

A FACEbook anyavállalata, a Meta valamint egy kanadai székhelyű kiberbiztonsági civil szervezet kutatása szerint ennek fejlesztője pedig nem más volt, mint a Cytrox. A társaság – mint arra a fenti beköszönő szövegben is utaltak – rendelkezik EU-s telephelyekkel is, ebből pedig egy biztosan Budapesten működött.

Noha a FACEbook a jelentésében Észak-MACEdóniába teszi a társaság székhelyét, egyáltalán nem biztos, hogy valóban ott is működött. Izraelben, Hollandiában, Franciaországban, Cipruson és Magyarországon is vannak kapcsolódási pontok. Több jel is arra utal, hogy a magyar társaság lehet az Intellexa nevű csoport egyik utolsó működő társasága, ahogy azt alább részletesen bemutatjuk.

Egy hóbortos zseni

Ismerje meg Tal Diliant, a kibermegfigyelés gyakran homályos világának egyik legrégebbi szereplőjét. A volt izraeli hírszerző tiszt most megmutatja nekünk egyik új játékszerét, egy 9 millió dolláros furgont, amely tele van NSA-szintű megfigyelő felszereléssel, és állítása szerint képes feltörni egy okostelefont, és az összes benne lévő üzenetet kikémlelni

így kezdődik a Forbes magazin által 2019 augusztusában forgatott videó, amelyben bemutatják, hogyan lehet másodpercek alatt feltörni egy okostelefont, annak kameráját és mikrofonját úgy kezelni, hogy azt a felhasználó észre se vegye. Dilian ismert figurája volt a kiberkémkedési piacnak, egy időben ezredesi rangban szolgált az Izraeli Védelmi Erők rettegett informatikai osztagánál, a 81-eseknél. Majd visszavonulva az üzleti világ felé fordult.https://www.youtube.com/embed/Tl3mpywMYFA

Az általa bemutatott feltörési módszer és eszközök részben saját fejlesztésűek voltak, részben egy Cytrox nevű észak-mACEdón cég készítette őket. A társaság már majdnem bedőlt, amikor Dilian egyszer megjelent – több befektetőt képviselve -, hogy 5 millió dollárral beindítsa az üzletet.

A Forbes adásában Dilian cégére WiSpear néven hivatkoztak, de a Citizen Lab kutatása szerint ezt átnevezték Passitora Ltd.-re és a ciprusi Limassolban székel, a beszámolók szerint ez a társaság vásárolta fel az eredeti mACEdón Cytroxot. Dilian a Circles, egy kiemelkedő cellahálózati felügyeleti vállalat alapítójaként is ismert. A Citizen Lab 2020 decemberében közzétett egy vizsgálatot a Circles kormányzati ügyfeleiről, eszerint az egykori izraeli hírszerző az Intellexa alapítója és vezérigazgatója is.

A kusza háló

A cégnyilvántartások alapján létezik egy Intellexa Görögországban (Intellexa S.A.), valamint Írországban (Intellexa Limited) is. Mindegyiket Sara-Aleksandra Fayssal Hamou (vagy Sara Hamou) érdekeltségeként jegyezték be, aki Dilian második felesége.

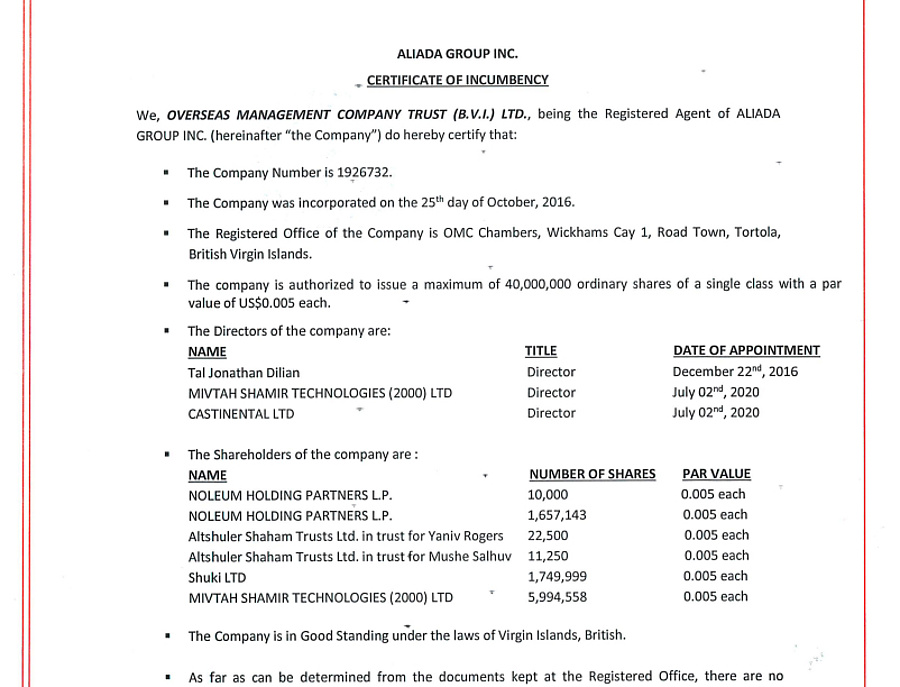

Viszont a Cytrox és az Intellexa kapcsolata homályos: az izraeli cégnyilvántartásban létezik egy Cytrox EMEA Ltd., amelyet később Balinese Ltd.-re kereszteltek át (Izrael), ennek tulajdonosa pedig a Brit Virgin-szigeteken bejegyzett Aliada Group. Úgy tűnik, hogy a részvényátruházást megelőzően a Cytrox Holdings Zrt. volt a Cytrox EMEA Ltd./Balinese Ltd./Balinese egyedüli részvényese, és úgy tűnik, hogy a részvényátruházást követően is a Cytrox Software Ltd./Peterbald egyedüli részvényese maradt.

Egy izraeli bírósági ügy mutat rá a kapcsolatra a Cytrox és az Intellexa között: Avi Rubinstein, egy high-tech vállalkozó pert indított Dilian ellen a Tel Aviv-i Kerületi Bíróságon. A Haaretz szerint az Aliada Group Inc. a perben „kiberfegyverekkel foglalkozó cégcsoportként van leírva, amelynek termékeit Intellexa néven forgalmazzák.” A CitizenLab viszont a társaság tulajdonosait nem tudta beazonosítani.

A Napi.hu megtalálta az Aliada Group Inc. hiteles cégkivonatát, amelyből kiderül, hogy a cégnek több részvényese is van, és ezek valóban átfedéseket mutatnak az Intellexa tulajdonosaival.

A legnagyobb részvényes a Mivtah Shamir Technologies nevű izraeli cég, amelynek anyavállalatát még a tőzsdén is jegyzik, ezt követi a Shuki Ltd. nevű társaság, majd a Noleum Holdings Partners LP. Továbbá érintett benne még két magánszemély: Yaniv Rogers és Mushe Salhuv, akiket bizalmi vagyonkezelőként az Altshuler Shaham Trusts Ltd. képviseli.

A cég igazgatói között három szereplő van: Tal Jonathan Dilian, a Mivtah Shamir Technologies és a Castinental Ltd. nevű ciprusi cég.

A magyar cég még működik

Bár tavaly óta nem adott le beszámolót, több jel is arra utal, hogy a Cytrox Holding Zrt. magyar cég működik még: a Nemzeti Adó- és Vámhivatal 2020. március 26-án kezdeményezte a végelszámolását, idén szeptemberben mégis megváltoztatták a tulajdoni struktúrát, és 2021. március végi cégpapírokkal igazolták a változásokat. Valamint a számlaszámuk a mai napig aktív.

A fent említett Avraham Rubenstein egészen 2020.02.18-ig tagja volt a magyar cégnek, tehát vélhetően, ha ő hivatkozott arra, hogy az Intellax nevén szolgáltatnak termékeket, akkor azzal pozíciójából adódóan tisztában volt.

A Citizen Lab szerint a legtöbb európai központja a csoportnak már nem működhet annak függvényében, hogy az Intellexa ismert társvállalatai közül többet már leállítottak az uniós országok hatóságai. Például 2021 júniusában az Amesys és a Nexa Technologies vezetői ellen vádat emeltek egy párizsi bíróságon emberiesség elleni bűncselekményekkel és háborús bűncselekményekkel foglalkozó részlegének vizsgálóbírói a líbiai és egyiptomi kormányoknak történő termékértékesítés révén elkövetett kínzásban való bűnrészesség miatt.

Cipruson eljárás indult Dilian ellen, ami miatt el is hagyta az országot. Míg a holland Inpedio – amely egyszerre kapott befektetést a budapesti Cytrox Holdinggal az Israel AerospACE Industries (IAI) cégtől – nem mutat már életjeleket.

A kapcsolódó cégek közül így jó eséllyel csak a magyar, a görög és az ír részlegek működhetnek a hirdetésben szereplő 6 Európai Unióban lévő telephelyből. De a budapesti központ tényleges helye kérdéses: a jelenlegi címe egy székhelyszolgáltatóé a belvárosban.

Már a Pegasus-botrányban előkerült a nevük

Tompos Márton, a Momentum szóvivője és Korrupcióvadász munkacsoportjának vezetője már idén júliusban, amikor a Pegasus-ügy kirobbant, megnevezte az izraeli üzletembert, valamint egy másik szoftvert, a Candirut. Jelezte, hogy Dilian korábbi érdekeltsége bekerült az NSO Group alá.

A Predator űzött vad lett

A Citizen Lab elsőként egy olyan telefonon azonosította a Predatort, amelyen egyébként rajta volt a híresebb Pegasus is. Ajman Núr az Egyiptomi Nemzeti Erők Uniója nevű politikai ellenzéki csoport elnökének a készülékén pont úgy találták meg, hogy az NSO Group által gyártott program nyomait keresték, ekkor feltűnt két parancssor is az üldözött politikus iPhone-jának naplófájljában.

Az iPhone-naplók vizsgálata során megállapították, hogy 2021. június 30-án két „/Payload2” parancs futott a telefonon (PID 339 és 1272), és hogy ezeket a parancsokat egyetlen argumentummal indították el, egy URL-címmel a distedc[.]com-on. A parancsok root felhasználóként futottak, vagyis a felhasználó észre sem vette ezek futtatását. Ezeket visszakövetve megállapították, hogy a Predator egyébként bujkál: csak a célszemély eszközét engedi fel a megfigyelési felületre, ha más eszközről próbálkoznak, akkor a https://duckduckgo.com internetes keresőre irányít át.

A kutatók ezt kijátszva eljutottak 28 host-ig, amelyek közül az egyik egy észak-mACEdóniai IP-cím volt. Utóbbi pedig a Cytrox.com domainhez tartozott. Itt találták meg a cég vezérigazgatójához köthető emailcímet is. (A magyar cégadatbázisban egyébként egy ugyanilyen formátumú kapcsolattartási elérhetőséget adtak meg.)

A káros kód elindítását vagy az eredetihez hasonló linkeknek álcázták, vagy telefonszámként jelentek meg egy szöveges üzenetben. Bár ez fejletlenebb megoldás, mint a Pegasus technikája, ahol a felhasználó beavatkozására egyáltalán nincs szükség, a Predator esetében sem kizárható, hogy van érzékelhetetlen indítási folyamata, ha már arra figyeltek a fejlesztők, hogy például csak 9 százalékos akkumulátor töltöttség felett töltsön be.

A FACEbook több mint 300 olyan Instagram-, FACEbook- és WhatsApp-fiókot tiltott le, ahol azonosították az áldomaineket, vagy érzékelték a káros kódokra mutató linkeket. A Meta által közzétett lista szerint nem használták magyar célpontok ellen.